Veri sızıntıları ve ihlalleri çok yaygındır ve özel bilgilerinizi güvende tutmada parolaları tek başına etkisiz hale getirir.

Ve bu nedenle, Apple, sahibi dışında hiç kimsenin, başka biri olsa bile Apple Kimliklerine erişememesini veya kullanmamasını sağlamak için, bazen iki aşamalı kimlik doğrulama olarak adlandırılan iki faktörlü kimlik doğrulama (2FA) ve iki aşamalı doğrulama (2SV) gibi güvenlik özelliklerini kullanır. şifrelerini biliyor.

Sıklıkla birbirinin yerine kullanılsa da, iki özellik farklı çalışır. Cihazınızın hangisini çalıştırdığını ve aralarındaki farkın ne olduğunu bilmiyor musunuz? Hadi bulalım.

İki Adımlı Doğrulama Nedir?

Apple’ın 2 Adımlı Doğrulama yöntemi, hesabınıza erişmeden önce hem parolanızı hem de SMS veya iPhone’umu Bul aracılığıyla gönderilen dört basamaklı bir doğrulama kodunu sağlamanızı gerektirir.

Ayrıca, kaydettiğiniz SMS özellikli telefona veya güvenilen cihaza erişiminizi kaybederseniz veya parolanızı unutursanız, hesabınıza yeniden erişim sağlamak için kullanabileceğiniz 14 karakterlik bir Kurtarma Anahtarı alırsınız.

İki Faktörlü Kimlik Doğrulama Nedir?

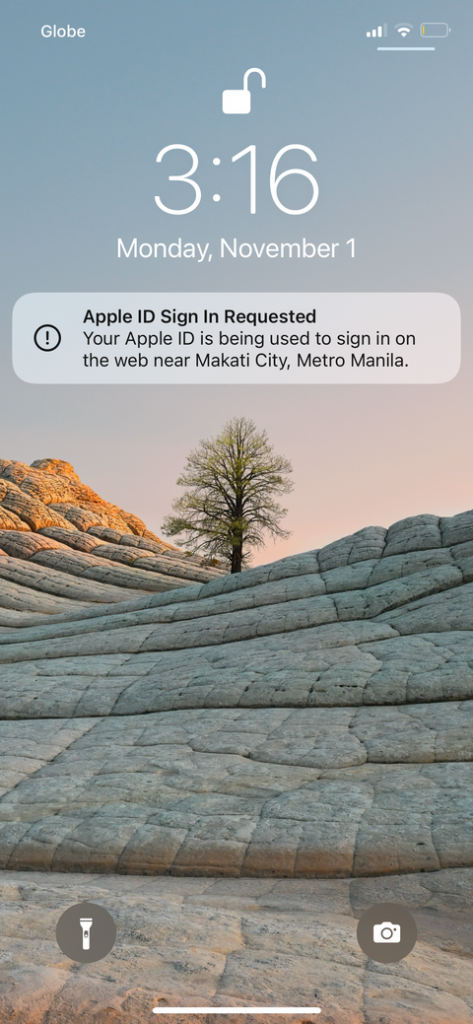

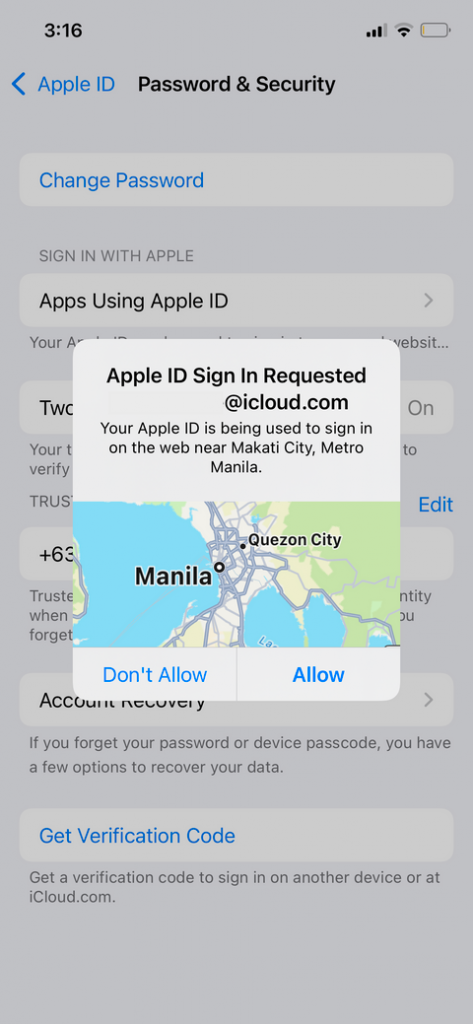

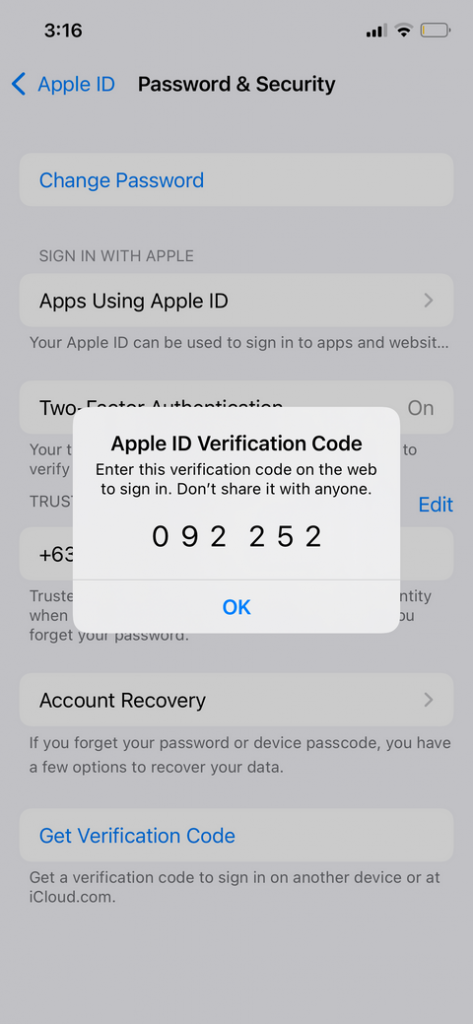

2FA, 2SV’ye benzer şekilde çalışır. Apple Kimliğinizle yeni bir aygıtta her oturum açtığınızda devreye girer ve iki önemli parça bilgisi sağlamanızı gerektirir : parolanız ve güvenilir bir aygıtta otomatik olarak görüntülenen altı basamaklı bir kod.

Güvenilir cihaz, iki faktörlü kimlik doğrulamayı kullanarak oturum açmak için kullandığınız, iOS9 veya OS X El Capitan veya sonraki bir sürümünü çalıştıran herhangi bir cihazdır.

Fakat bu iki yöntem arasında farklılıklar vardır.

Oyunlar’da DLC Nedir?

Apple Patentleri Kullanılarak Yapılan Apple Car Konsepti

Facebook Kapanırsa Verilerinize Ne Olur?

İki Adımlı Doğrulama ve İki Faktörlü Kimlik Doğrulama: Temel Farklılıklar

Birçok kişi ve uzman “doğrulama” ve “kimlik doğrulama” terimlerini birbirinin yerine kullandığından, bunların aynı olduğunu varsayalım: eğer öyleyse, iki güvenlik önlemi arasındaki tek fark “faktör” ve “adım” terimleri olacaktır.

Oturum açarken kullanıcıların kimliğini doğrulamak için güvenlik önlemleri tarafından kullanılan üç kimlik doğrulama faktörü olduğunu unutmayın:

- Bilgi faktörü : Parolalar, doğum günleri ve annenin kızlık soyadı gibi bir kişinin ne bildiği.

- Sahip olma faktörleri : Kişinin sahip olduğu şey, örneğin bir dizüstü bilgisayar ve bir telefon.

- Kalıtım faktörleri : Kişinin kim olduğu, biyometri gibi.

İki adımlı doğrulama yönteminde, iki istenecek adımlar arasında aynı faktör. Öte yandan, iki faktörlü kimlik doğrulama iki vermeni gerektirecek faktörleri kimlik doğrulama.

Size bir örnek vermek gerekirse, şifrenizi veya PIN’inizi kullanarak hesabınıza giriş yapmanızı isteyen güvenlik önlemleri ve bildiğiniz bir şey için bir e-posta doğrulaması (bilgi faktörü) iki aşamalı bir doğrulama süreci olarak kabul edilir, ancak iki faktörlü kimlik doğrulama olarak kabul edilmez.

Öte yandan, bir güvenlik önlemi sizden oturum açmanızı istediğinde ve şu anda kullanmakta olduğunuz cihaz dışında seçilen bir cihaza bir push bildirimi veya kod gönderdiğinde veya bir yüz taraması istediğinde, hem bilgi faktörünü hem de başka bir faktörü kullanır. Bu, ölçümü hem 2SV hem de 2FA yapar.

Bu arada, bir uygulamaya erişmek için oturum açmanızı, yüzünüzü taramanızı ve bir PIN girmenizi gerektiren bir güvenlik yöntemi, üç adımlı kimlik doğrulama olarak kabul edilebilir , ancak yalnızca iki faktör (bilgi ve miras) kullandığınız için yalnızca iki faktörlü kimlik doğrulamadır. ).

İki Adımlı Doğrulama ve İki Faktörlü Kimlik Doğrulama: Apple Bunları Nasıl Farklılaştırıyor?

Yeni bir cihazdan aşağıdakileri yapabilmeniz için her iki özellik de “kanıt” ister:

- Apple Kimliği hesap sayfanızda oturum açın.

- iCloud.com veya iCloud’da oturum açın.

- Facetime veya iMessage’da oturum açın.

- iTunes, Apple Books veya App Store’dan alışveriş yapın.

- Apple’dan Apple ile ilgili herhangi bir yardım isteyin.

Her ikisi de güvenilir bir telefon numarası kaydetmenizi gerektirir.

İkisi iyi güvenlik önlemleri olsa da, 2FA daha güvenlidir. Bunun nedeni, iki adımlı doğrulamanın kelimenin tam anlamıyla işlemin iki adımdan oluştuğu anlamına gelmesidir, bu nedenle bu bir şifre ve bir PIN olabilir.

2FA daha yenidir, doğrudan cihazınızın işletim sisteminde ve Apple’ın web sitesinde yerleşik olarak bulunur ve Apple kullanıcıları için sorunsuz ve güvenli bir deneyim sağlar. Apple olmayan cihazlara, daha eski bir işletim sistemindeki cihazlara veya iki faktörlü kimlik doğrulamayı kullanmaya uygun olmayan cihazlara sahip olanlar için iki adımlı doğrulama mevcuttur. Ayrıca, iki adımlı doğrulama, en az bir SMS özellikli cihaz kullanmanızı gerektirir.

Hangisini Kullandığınızı Nasıl Öğrenirsiniz?

Hangi güvenlik özelliğini çalıştırdığınızdan emin değilseniz Apple Kimliğinizde oturum açın ve ardından hangi özelliği kullandığınızı görmek için Güvenlik bölümüne gidin . Burada, açık veya kapalı olup olmadığını kontrol edebilirsiniz.

Neden İki Faktörlü Kimlik Doğrulamayı Kullanamıyorsunuz?

Daha yeni özellik yalnızca en az iOS 9 veya sonraki sürümleri ve OS X El Capitan 10 veya sonraki sürümleri çalıştıran cihazlar (iPad, iPhone, iPod veya Mac) için çalışır.

Bu işletim sistemlerini çalıştırabilen bir cihazınız varsa ve cihazınızı iOS 11 veya Mac OS Sierra veya sonraki bir sürümüne güncellerseniz iki faktörlü kimlik doğrulama ayarlayabilirsiniz.

İki Faktörlü Kimlik Doğrulama ve İki Adımlı Doğrulama Arasında Geçiş Yapabilir misiniz?

İki faktörlü kimlik doğrulamayı kullanamazsınız, ancak cihazınız uygunsa iki aşamalı doğrulamadan iki faktörlü doğrulamaya geçebilirsiniz.

Geçiş yapmadan önce iki adımlı doğrulamayı kapattığınızdan emin olun. Bunu yapmak için Apple Kimliğinize giriş yapın ve ardından Güvenlik bölümüne gidin. Ekrandaki istemleri izleyerek iki adımlı doğrulamayı kapatın. Bunu yaptıktan sonra artık iki faktörlü kimlik doğrulamayı açabilirsiniz .

İki Faktörlü Oturum Açma: Ekstra Güvenlik Önlemi

Hem iki aşamalı doğrulama hem de iki faktörlü kimlik doğrulama, Apple’ın kullanıcılarının gizliliğini ve güvenliğini artırmak için uyguladığı ekstra önlemlerdir. Her iki özellik de, bilgisayar korsanlarını ve hesabınıza istenmeyen erişimleri caydırmak için büyük bir yardımcı olabilir.