Linux, Tehdit aktörlerinin kapsayıcılardan kaçmasına ve rastgele kod yürütmesine müsaade eden Denetim Grupları kaçağının kısa sürede art arda gelen son derece ciddi bir ayrıcalık yükseltme güvenlik açığının kurbanı oldu. Bu yeni güvenlik açığı, Linux’taki Dirty Pipe mekanizmasını tabanca haline getiriyor ve bunu kök ayrıcalıklarıyla yazma erişimi elde etmek için kullanıyor.

Linux topluluğu genelinde ilgi uyandırıyor ve 2016’dan beri Linux’ta keşfedilen en ciddi tehditlerden biri olarak aday gösteriliyor.

Linux’ta Dirty Pipe Nedir?

Linux’taki Dirty Pipe güvenlik açığı, ayrıcalıklı olmayan kullananların sisteme arka kapı yükleme, komut dosyalarına kod enjekte etme, yükseltilmiş programlar tarafınca kullanılan ikili dosyaları değişiklik yapma ve yetkisiz kullanıcı profilleri oluşturma benzer biçimde bir takım yıkıcı eylemde bulunabilen fena amaçlı kod yürütmesine olanak tanır.

Bu hata, CVE-2022-0847 olarak izleniyor ve kötü bir oyuncuya aynı düzeyde ayrıcalıklar ve güçler veren 2016’dan itibaren kolayca yararlanılabilen bir Linux güvenlik açığı olan Dirty Cow’a yakın bir benzerlik taşımış olduğu için “Dirty Pipe” olarak adlandırılıyor.

Dirty Pipe Nasıl Çalışır?

Dirty Pipe, adından da anlaşılacağı benzer biçimde, Linux’un boru hattı mekanizmasını fena niyetle kullanıyor. Borulama, Linux’ta bir işlemin diğerine veri enjekte etmesine müsaade eden asırlık bir mekanizmadır. Yerel kullanıcıların, her insana açık ve kolayca geliştirilen açıklar ile herhangi bir sistemde kök ayrıcalıkları elde etmelerini sağlar.

Bir sürecin bir evvelkinden girdi almış olduğu ve bir sonraki satır için çıktı ürettiği tek yönlü ve süreçler arası bir kontakt yöntemidir.

Dirty Pipe, parolasız bir kök kabuğu elde etmek için değiştirilebilen /etc/passwd benzer biçimde duyarlı salt okunması mümkün dosyaların üstüne yazmak için ekleme işleviyle beraber bu mekanizmadan yararlanır.

İşlem kulağa karmaşık gelse de, Dirty Pipe’ı inanılmaz derecede tehlikeli meydana getiren şey, çoğaltılmasının gereksiz yere kolay olmasıdır.

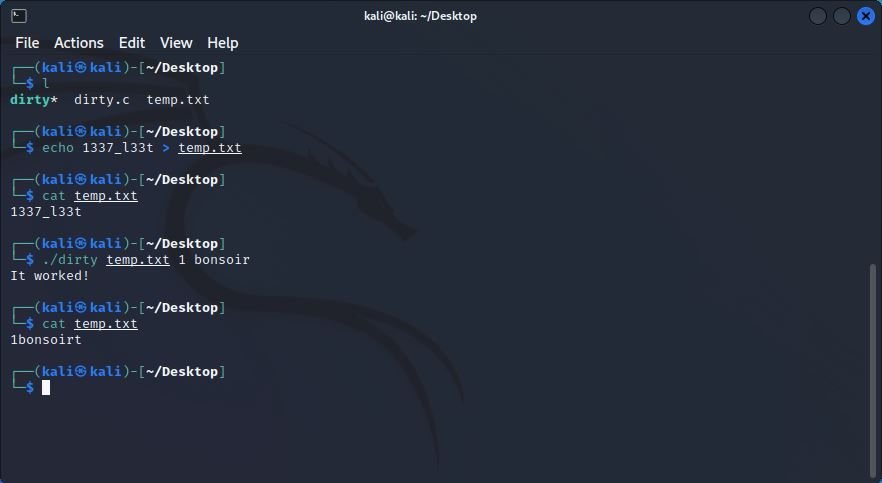

Exploit’i Çoğaltma Adımları

Max Kellerman‘ın orijinal PoC’sine nazaran izlenecek adımlar şunlardır :

1. Pipe oluşturun.

2. İsteğe bağlı verileri pipe girin.

3. Pipe’ın verilerini boşaltın.

4. Ekleme işlevini kullanarak, hedef dosyadaki verileri hedefin ofsetinden derhal ilkin pipe ilave edin.

5. Önbelleğe alınmış dosya sayfasının üstüne yazacak olan boruya rasgele verileri girin.

Bu güvenlik açığı için birkaç sınırlama vardır. Başarıya ulaşmış bir kullanım için belirli koşullar yerine getirilmelidir.

Exploit’in Sınırlamaları

İstismarın sınırlamaları şunlardır:

1. Tehdit aktörü okuma izinlerine haiz olmalıdır, zira bu izinler olmadan ekleme işlevini kullanamazlar.

2. Ofset, sayfa sınırında olmamalıdır.

3. Yazma işlemi bir sayfa sınırını geçemez.

4. Dosya tekrardan boyutlandırılamaz.

Dirty Pipe Güvenlik Açısından Kimler Etkilenir?

Dirty Pipe’ın hücum yüzeyi, tüm Linux çekirdek sürümlerinde 5.8’den 5.16.11’e kadar uzanır. Layman’ın terimleriyle, Ubuntu’dan Arch’a ve aradaki her şeye kadar tüm dağıtımların Dirty Pipe tarafınca tehlikeye atılmaya açık olduğu anlamına gelir.

Etkilenen Linux çekirdek sürümleri 5.8 ile 5.10.101 içinde değişmektedir .

Bu güvenlik açığı, Linux çekirdeğinin temel bir parçasının derinliklerinde yer aldığından, tüm dünyada yankı uyandırabilir. Kapsamıyla birleşen kullanım kolaylığı, Dirty Pipe’ı tüm Linux sahipleri için büyük bir tehdit haline getiriyor.

Araştırmacılar, güvenlik güncellemeleri yayınlanır yayınlanmaz hem işletmeleri hem de bağımsız kullanıcıları sunucularına ve sistemlerine yama yapmaları mevzusunda uyarıyor.

Dirty Pipe Güvenlik Açığı Nasıl Giderilir ve Güvende misiniz?

Sisteminiz Dirty Pipe’a karşı hassassa, yapılacak en iyi fiil, sistemlerinizi son olarak güvenlik güncellemeleriyle güncellemektir. Güvenlik açığı ilk olarak 20 Şubat 2022’de CM4all’dan Max Kellerman tarafınca bildirildi ve çekirdek sürümleri 5.10.102, 5.15.25 ve 5.16.11’deki tehdidi azaltan bir yama 23 Şubat 2022’de Linux çekirdek güvenlik ekibi tarafınca gösterildi. .

Google üstüne düşeni yapmış oldu ve bigün sonrasında 24 Şubat 2022’de Android’deki boşluğu kapattı. Dolayısıyla, Linux makinelerinizi güncel tuttuysanız, endişelenmeden ve güvende olmalısınız.

Dirty Pipe Geleceği Nedir?

Linux sunucu istatistiklerine nazaran, şu anda 1 milyondan fazla dağıtılmış ve çevrimiçi olan web sunucuları için tercih edilen işletim sistemidir. Tüm bu veriler, Dirty Pipe’ın kapsamını ve ne kadar yıkıcı olabileceğini netleştirmek için kafi olmalıdır.

Eklemek gerekirse, Dirty Cow benzer biçimde, çekirdeğinizi güncellemekten başka onu azaltmanın bir yolu yoktur. Bundan dolayı, duyarlı çekirdek sürümleri çalıştıran web sunucuları ve sistemler, Dirty Pipe ile karşılaşırlarsa büyük bir sorunla karşı karşıya bırakılırlar.

İnternette dolaşan bir açıklardan yararlanma filosu olduğu göz önüne alındığında, tüm sistem yöneticilerine devamlı tetikte olmaları ve sistemleri düzeltilene kadar mahalli erişimi olan kişilere karşı dikkatli olmaları önerilir.